7. 요구 분석(Requirement Analysis)에 대한 설명으로 틀린 것은?

1. 요구 분석은 소프트웨어 개발의 실제적인 첫 단계로 사용자의 요구에 대해 이해하는 단계라 할 수 있다.

2. 요구 추출(Requirement Elicitation)은 프로젝트 계획 단계에 정의한 문제의 범위 안에 있는 사용자의 요구를 찾는 단계이다.

3. 도메인 분석(Domain Analysis)은 요구에 대한 정보를 수집하고 배경을 분석하여 이를 토대로 모델링을 하게 된다.

4. 기능적(Functional) 요구에서 시스템 구축에 대한 성능, 보안, 품질, 안정 등에 대한 요구사항을 도출한다.

답: 4

기능적 요구사항

- 시스템이 수행해야 하는 행위들을 구체화 한 것

- 시스템에서 제공해야 할 기능을 정의한 것

- 입력기능, 출력기능, 데이터베이스 기능, 통신 기능 등

비기능적 요구사항

- 시스템이 가져야 하는 기능 이외의 요구사항

- 시스템의 전체적인 품질이나 고려해야 하는 제약사항 등

- 사용 용이성, 효율성, 신뢰성, 이식성, 유연성, 확장성 등

- 성능적인 면: 응답 속도, 자원 사용량 등

- 보안 측면: 침입 대응, 침입 탐지, 사용자 인증, 권한 부여 등

15. 럼바우(Rumbaugh)의 객체지향 분석 기법 중 자료 흐름도(DFD)를 주로 이용하는 것은?

1. 기능 모델링

2. 동적 모델링

3. 객체 모델링

4. 정적 모델링

답: 1

럼바우 분석기법

객,동,기

객체모델링 = 객체 다이어그램

동적모델링 = 상태 다이어그램

기능 모델링 = 자료흐름도

27. 다음은 스택의 자료 삭제 알고리즘이다. ⓐ에 들어 갈 내용으로 옳은 것은? (단, Top: 스택포인터, S: 스택의 이름)

1. Overflow

2. Top = Top + 1

3. Underflow

4. Top = Top

답: 3

Overflow(오버플로우) : 스택 공간이 가득찼을 때 하나의 데이터를 더 넣으려고 하는 경우, 스택 오버플로우가 일어나고 프로그램에 오류 야기

Underflow(언더플로우) : 스택 공간에 데이터가 없는데 프로그램에서 스택에서 데이터를 꺼내려고 하는 경우, 스택 언더플로우가 일어나며 프로그램에 오류를 야기

30. 소프트웨어 테스트에서 검증(Verification)과 확인 (Validation)에 대한 설명으로 틀린 것은?

1. 소프트웨어 테스트에서 검증과 확인을 구별하면 찾고자 하는 결함 유형을 명확하게 하는 데 도움이 된다.

2. 검증은 소프트웨어 개발 과정을 테스트하는 것이고, 확인은 소프트웨어 결과를 테스트 하는 것이다.

3. 검증은 작업 제품이 요구 명세의 기능, 비기능 요구사항을 얼마나 잘 준수하는지 측정하는 작업이다.

4. 검증은 작업 제품이 사용자의 요구에 적합한지 측정하며, 확인은 작업 제품이 개발자의 기대를 충족시키는지를 측정한다.

답: 4

검증(Verification): 소프트웨어가 요구사항에 부합하게 구현되었음을 보장하는 활동, 주체가 개발자

확인(Validation): 소프트웨어가 고객의 의도에 따라 구현되었음을 보장하는 활동, 주체가 사용자

37. 다음 중 최악의 경우 검색 효율이 가장 나쁜트리 구조는?

1. 이진 탐색트리

2. AVL 트리

3. 2-3 트리

4. 레드-블랙 트리

답: 1

최악의 경우에서 검색 시간복잡도

-이진 탐색트리: O(n)

-AVL트리: O(log n)

-2-3트리: O(log 3n)

-레드 블랙 트리: O(log n)

41. 데이터베이스의 무결성 규정(Integrity Rule)과 관련한 설명으로 틀린 것은?

1. 무결성 규정에는 데이터가 만족해야 될 제약 조건, 규정을 참조할 때 사용하는 식별자 등의 요소가 포함될 수 있다.

2. 무결성 규정의 대상으로는 도메인, 키, 종속성 등이 있다.

3. 정식으로 허가 받은 사용자가 아닌 불법적인 사용자에 의한 갱신으로부터 데이터베이스를 보호하기 위한 규정이다.

4. 릴레이션 무결성 규정(Relation Integrity Rules)은 릴레이션을 조작하는 과정에서의 의미적 관계(Semantic Relationship)을 명세한 것이다.

답: 3

개체무결성 = 모든 테이블이 기본키로선택된 컬럼을 가져야함

참조무결성 = 참조관계의 두 테이블의 데이터가 항상 일관된 값을 갖도록 유지하는것

도메인무결성 = 테이블에 존재하는 필드의 무결성을 보장하기 위한것 ex ) 어떤 값의 허용에 대한 사항을 정의하고 올바른데이터가 입력되었는가 확인하는것

46. SQL문에서 HAVING을 사용할 수 있는 절은?

1. LIKE 절

2. WHERE 절

3. GROUP BY 절

4. ORDER BY 절

답: 3

HAVING 절 : GROUP BY와 함께 사용되며, 그룹에 대한 조건을 지정

47. 관계 데이터베이스에 있어서 관계 대수 연산이 아닌 것은?

1. 디비전(Division)

2. 프로젝트(Project)

3. 조인(Join)

4. 포크(Fork)

답: 4

[일반 집합 연산자]

합집합, 교집합, 차집합, 카티션 프로덕트

[순수 관계 연산자]

셀렉트(Select), 프로젝트(Project), 조인(Join), 디비전(Division)

50. 데이터베이스에서 인덱스(Index)와 관련한 설명으로 틀린 것은?

1. 인덱스의 기본 목적은 검색 성능을 최적화하는 것으로 볼 수 있다.

2. B-트리 인덱스는 분기를 목적으로 하는 Branch Block을 가지고 있다.

3. BETWEEN 등 범위(Range) 검색에 활용될 수 있다.

4. 시스템이 자동으로 생성하여 사용자가 변경할 수 없다.

답: 4

기본키에 대한 인덱스는 자동생성되며, 사용자가 데이터정의어를 사용해서 변경, 생성, 제거 가능

60. 어떤 릴레이션 R에서 X와 Y를 각각 R의 애트리뷰트 집합의 부분 집합이라고 할 경우 애트리뷰트 X의 값 각각에 대해 시간에 관계없이 항상 애트리뷰트 Y의 값이 오직 하나만 연관되어 있을 때 Y는 X에 함수 종속이라고 한다. 이 함수 종속의 표기로 옳은 것은?

1. Y → X

2. Y ⊂ X

3. X → Y

4. X ⊂ Y

답: 3

Y는 X에 함수 종속, 순서 반대

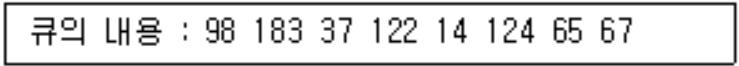

68. 사용자가 요청한 디스크 입·출력 내용이 다음과 같은 순서로 큐에 들어 있을 때 SSTF 스케쥴링을 사용한 경우의 처리 순서는? (단, 현재 헤드 위치는 53 이고, 제일 안쪽이 1번, 바깥쪽이 200번 트랙이다.)

1. 53-65-67-37-14-98-122-124-183

2. 53-98-183-37-122-14-124-65-67

3. 53-37-14-65-67-98-122-124-183

4. 53-67-65-124-14-122-37-183-98

답: 1

SSTF : shortest seek time first

현재 헤드위치에서 가장 가까운 것부터

70. C Class에 속하는 IP address는?

1. 200.168.30.1

2. 10.3.2.1

3. 225.2.4.1

4. 172.16.98.3

답: 1

A class에 속하는 ip 주소 범위: 0.0.0.0 ~ 127.255.255.255

B class에 속하는 ip 주소 범위: 128.0.0.0 ~ 191.255.255.255

C class에 속하는 ip 주소 범위: 192.0.0.0 ~ 223.255.255.255

D class와 E class는 각각 멀티캐스트용, 연구용으로 사용

D class ip 주소 범위: 224.0.0.0 ~ 239.255.255.255

E class ip 주소 범위: 240.0.0.0 ~ 255.255.255.255

A class -> B class = 128 차이

B class -> C class = 64 차이

C class -> D class = 32 차이

D class -> E class = 16 차이

73. 다음 JAVA 프로그램이 실행되었을 때의 결과를 쓰시오.

1. 13

2. 21

3. 34

4. 55

답: 3

i는 0부터 시작해서 i는 8일 때 조건 불만족으로 종료

즉, i는 0~7까지만 진행되고 배열 arr의 값은 9까지 채워지게 됨

(반복문 내부의 내용만 기입)

arr[0] = 0, arr[1] = 1

arr[2] = arr[1] + arr[0] = 1 + 0 = 1

arr[3] = arr[2] + arr[1] = 1 + 1 = 2

arr[4] = arr[3] + arr[2] = 2 + 1 = 3

arr[5] = arr[4] + arr[3] = 3 + 2 = 5

arr[6] = arr[5] + arr[4] = 5 + 3 = 8

arr[7] = arr[6] + arr[5] = 8 + 5 = 13

arr[8] = arr[7] + arr[6] = 13 + 8 = 21

arr[9] = arr[8] + arr[7] = 21 + 13 = 34

74. 프로세스와 관련한 설명으로 틀린 것은?

1. 프로세스가 준비 상태에서 프로세서가 배당되어 실행 상태로 변화하는 것을 디스패치(Dispatch)라고 한다.

2. 프로세스 제어 블록(PCB, Process Control Block)은 프로세스 식별자, 프로세스 상태 등의 정보로 구성된다.

3. 이전 프로세스의 상태 레지스터 내용을 보관하고 다른 프로세스의 레지스터를 적재하는 과정을 문맥 교환(Context Switching)이라고 한다.

4. 프로세스는 스레드(Thread) 내에서 실행되는 흐름의 단위이며, 스레드와 달리 주소 공간에 실행 스택(Stack)이 없다.

답: 4

프로세스의 실행단위가 스레드, 프로세스가 더 크고 포괄적

76. TCP헤더와 관련한 설명으로 틀린 것은?

1. 순서번호(Sequence Number)는 전달하는 바이트마다 번호가 부여된다.

2. 수신번호확인(Acknowledgement Number)은 상대편 호스트에서 받으려는 바이트의 번호를 정의한다.

3. 체크섬(Checksum)은 데이터를 포함한 세그먼트의 오류를 검사한다.

4. 윈도우 크기는 송수신 측의 버퍼 크기로 최대크기는 32767bit 이다.

답: 4

TCP 헤더에 있는 Window size는 16비트로 2^16 = 65535byte = 64KB

78. 다음 중 페이지 교체(Page Replacement)알고리즘이 아닌 것은?

1. FIFO(First-In-First-Out)

2. LUF(Least Used First)

3. Optimal

4. LRU(Least Recently Used)

답: 2

[페이지 교체 알고리즘의 종류]

OPT - Optimal : 앞으로 가장 오랫동안 사용되지 않을 페이지 교체

FIFO - First In First Out

LRU - Least Recently Used : 가장 오랫동안 사용되지 않은 페이지 교체

LFU - Least Frequently Used : 참조 횟수가 가장 적은 페이지 교체

MFU - Most Frequently used : 참조 횟수가 가장 많은 페이지 교체

NUR - Not Used Recently : 최근에 사용하지 않은 페이지 교체

81. 침입탐지 시스템(IDS : Intrusion Detection System)과 관련한 설명으로 틀린 것은?

1. 이상 탐지 기법(Anomaly Detection)은 Signature Base나 Knowledge Base라고도 불리며 이미 발견되고 정립된 공격 패턴을 입력해두었다가 탐지 및 차단한다.

2. HIDS(Host-Based Intrusion Detection)는 운영체제에 설정된 사용자 계정에 따라 어떤 사용자가 어떤 접근을 시도하고 어떤 작업을 했는지에 대한 기록을 남기고 추적한다.

3. NIDS(Network-Based Intrusion Detection System)로는 대표적으로 Snort가 있다.

4. 외부 인터넷에 서비스를 제공하는 서버가 위치하는 네트워크인 DMZ(Demilitarized Zone)에는 IDS가 설치될 수 있다.

답: 1

이상탐지(Anomaly Detection): Behavior, Statistical Detection로 불리며 평균적 시스템의 상태 기준으로 비정상적인 행위나 자원의 사용이 감지되면 이를 알려줌, 잘 알려지지 않은 공격 탐지에 적합, 기존 패턴과 급격하게 다른 패턴을 발견하면 침입으로 판단

오용탐지(Misuse Detection): Signature Base나 Knowledge Base로 불리며 미리 입력해둔 공격 패턴이 감지되면 이를 알려줌, 잘 알려진 시스템의 취약점을 공격하는 패턴의 침입을 탐지 (새로운 공격 패턴을 막기 어려움)

82. 정보 시스템 내에서 어떤 주체가 특정 개체에 접근하려 할 때 양쪽의 보안 레이블(Security Label)에 기초하여 높은 보안 수준을 요구하는 정보(객체)가 낮은 보안 수준의 주체에게 노출되지 않도록 하는 접근 제어 방법은?

1. Mandatory Access Control

2. User Access Control

3. Discretionary Access Control

4. Data-Label Access Control

답: 1

강제접근통제(Mandatory Access Control): 주체와 객체의 등급을 비교하여 접근 권한을 부여하는 방식

임의접근통제(Discretionary Access Control): 접근하는 사용자의 신원에 따라 접근 권한을 부여하는 방식

사용자계정컨트롤(User Access Control): 프로그램에서 관리자 수준의 권한이 필요한 작업을 수행할 때 사용자에게 알려서 제어할 수 있도록 돕는 기능

자료별 접근통제(Data-Label Access Control: Label-Based Access Control), 개별 행, 열에 대해 쓰기 권한, 읽기 권한을 가졌는지를 명확하게 결정하는 제어 방식

90. 다음에서 설명하는 IT 스토리지 기술은?

1. Software Defined Storage

2. Distribution Oriented Storage

3. Network Architected Storage

4. Systematic Network Storage

답: 1

소프트웨어 정의 스토리지 (Software-defined storage) (SDS) : 스토리지에 가상화를 적용, 소프트웨어로 전체 스토리지 자원을 관리하여 하나의 저장장치럼 사용할 수 있도록 하는 기법

두번째 단락의 '컴퓨팅 소프트웨어로(Software) 규정하는(Defined) 데이터 스토리지 체계이며'로 유추 가능

96. TCP/IP 기반 네트워크에서 동작하는 발행-구독 기반의 메시징 프로토콜로 최근 IoT 환경에서 자주 사용되고 있는 프로토콜은?

1. MLFQ

2. MQTT

3. Zigbee

4. MTSP

답: 2

MQTT(Message Queuing Telemetry Transport) 프로토콜

- IBM 개발

- 발행/구독 프로토콜

- TCP/IP를 통해 실행되어 기본 네트워크 연결을 제공

MLFQ(=MFQ)(Multi Level Feedback Queue): 짧은 작업이나 입출력 위주의 프로세스에 우선순위를 부여하는 선점형 스케줄링 기법

Zigbee: 홈 네트워크 및 무선 센서망에서 사용되는 기술로, 버튼 하나의 동작으로 집안 어느 곳에서나 전등 제어 및 홈 보안 시스템을 제어관리하는 가정 자동화를 목표로 출발하였음.

문제 및 풀이 출처

'정보처리기사 > 필기오답정리' 카테고리의 다른 글

| [정처기][필기] 2021년도 2회 정처기 필기 오답 정리 (0) | 2025.08.27 |

|---|---|

| [정처기][필기] 시나공 CBT 모의고사 2회 오답 정리 (0) | 2025.08.27 |

| [정처기][필기] 시나공 CBT 모의고사 1회 오답 정리 (0) | 2025.08.26 |

| [정처기][필기] 2022년도 1회 정처기 필기 오답 정리 (0) | 2025.08.25 |

| [정처기][필기] 2022년도 2회 정처기 필기 오답 정리 (0) | 2025.08.25 |